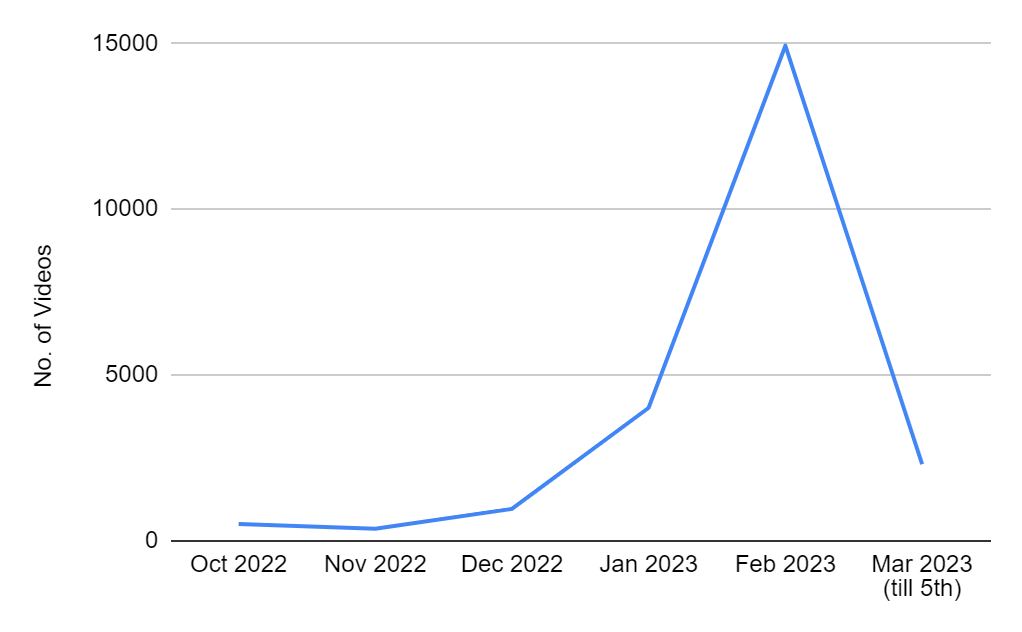

С ноября 2022 года на 200-300% в месяц увеличилось количество видеороликов на Youtube, содержащих в описании ссылки на вредоносные программы-стилеры, такие как Vidar, RedLine и Raccoon. В видеороликах рассказывается как скачать и установить взломанные версии таких программ как: Photoshop, Premiere Pro, Autodesk 3ds Max, AutoCAD и других продуктов, которые являются лицензионными.

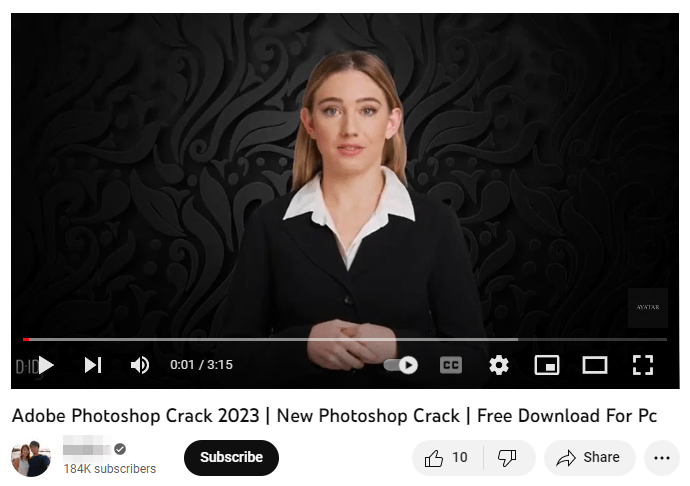

Обычно в таких видеороликах используется запись экрана или аудио инструкция по загрузке и установке программного обеспечения. Однако в последнее время увеличилось использование видео, созданных искусственным интеллектом, с таких платформ, как Synthesia и D-ID. Хорошо известно, что видео с участием людей, с определенными чертами лица, кажутся более знакомыми и заслуживающими доверия. Таким образом, в последнее время наметилась тенденция к видео с изображением персонажей, созданных искусственным интеллектом, на разных языках и платформах.

Infostealers — это вредоносное программное обеспечение, предназначенное для кражи конфиденциальной информации с компьютеров. Они могут похищать пароли, информацию о кредитных картах, номера банковских счетов и другие конфиденциальные данные.

Обычно они распространяются через загрузку вредоносного программного обеспечения, веб-сайты или учебные пособия на Youtube. После установки на систему они крадут информацию с компьютера и загружают ее на командно-контрольный сервер злоумышленника.

Как правило это:

- Данные браузера: пароли, файлы cookie, данные расширений, автозаполнения, данные кредитной карты и т. д.

- Данные и учетные данные криптокошелька

- Данные и учетные данные Telegram

- Такие файлы как: .txt, документы, таблицы Excel, презентации PowerPoint и т. д.

- Системная информация: IP-адрес, путь вредоносного ПО (только Redline и Vidar), часовой пояс, местоположение, технические характеристики системы и т. д.

Youtube — это простой способ охватить миллионы пользователей. Правила платформы и процесс проверки затрудняют создание злоумышленниками долгосрочных активных учётных записей на платформе. Как только несколько пользователей пострадали, видео обычно удаляют, а учётную запись блокируют. Следовательно, злоумышленники всегда ищут новые способы обойти алгоритм платформы и процесс проверки.

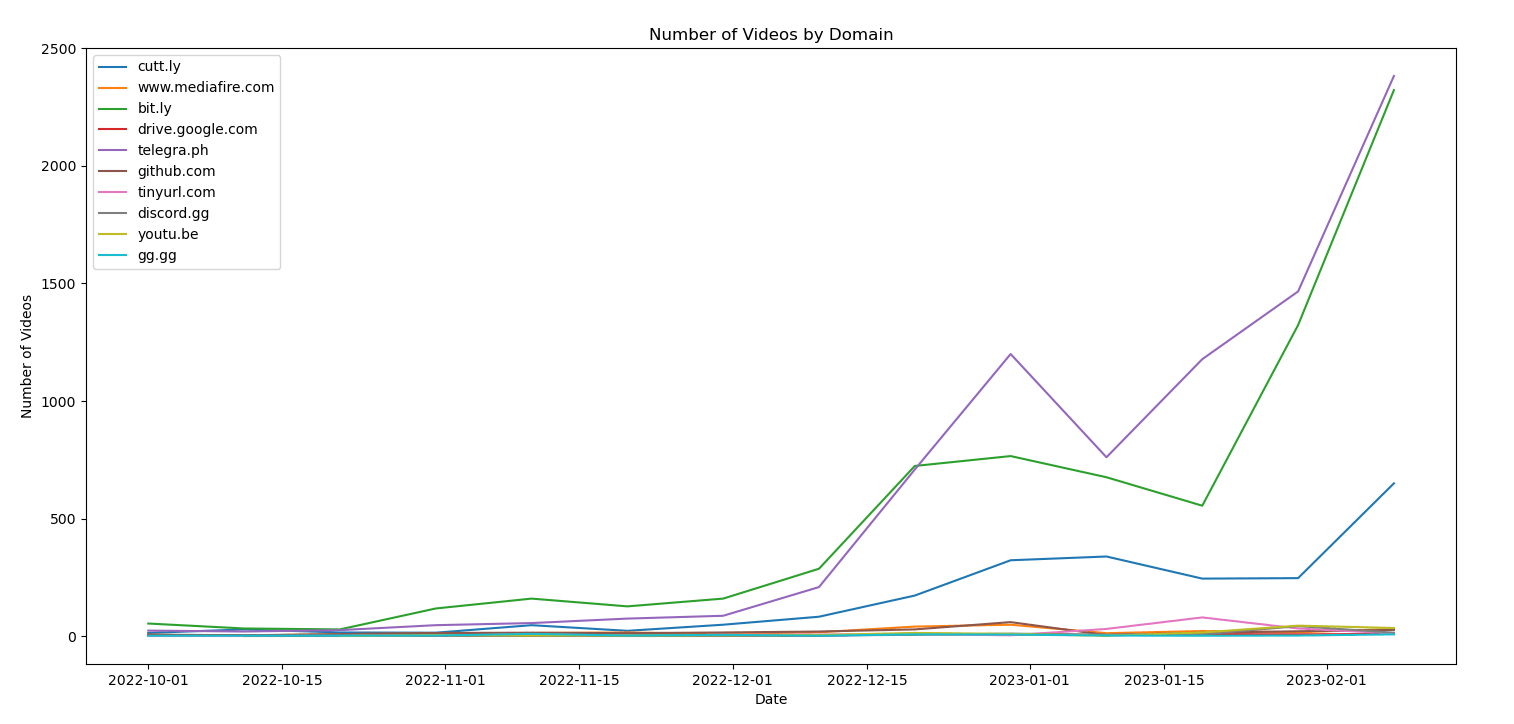

С ноября 2022 года CloudSEK отмечает увеличение в 2–3 раза по сравнению с предыдущим месяцем количества видеороликов, распространяющих вредоносное ПО.

В ряде случаев злоумышленники используют утечку данных и методы социальной инженерии для захвата учетных записей YouTube. Атаки зачастую нацелены на популярные учетные записи, чтобы охватить большую аудиторию за короткий промежуток времени.

Автоматизированная загрузка видео

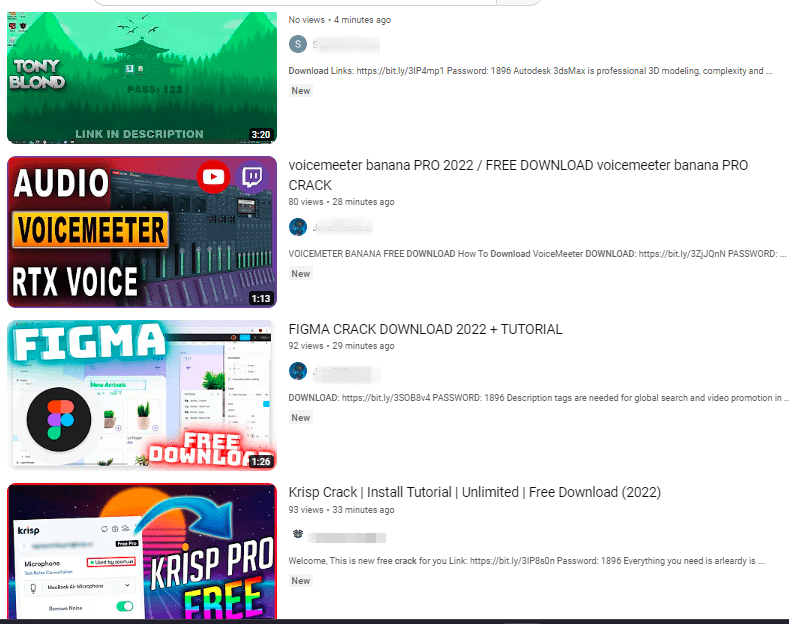

Каждый час на Youtube загружается 5-10 видеороликов с вредоносными ссылками. Это частое добавление компенсирует удалённые видеоролики и гарантирует, что в любое время, если пользователь ищет руководство по загрузке взломанного программного обеспечения, эти вредоносные видео будут доступны.

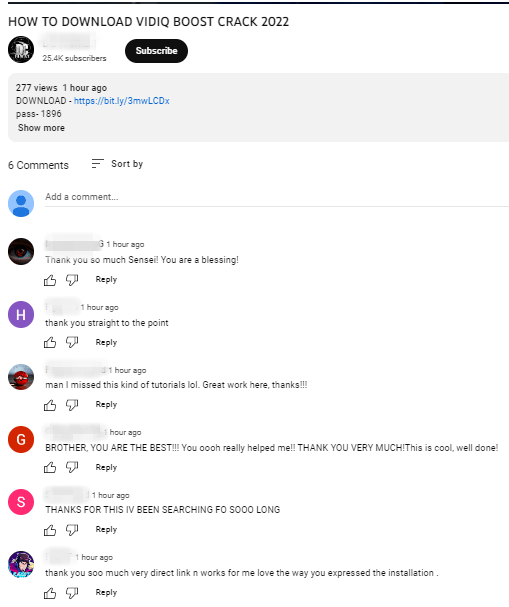

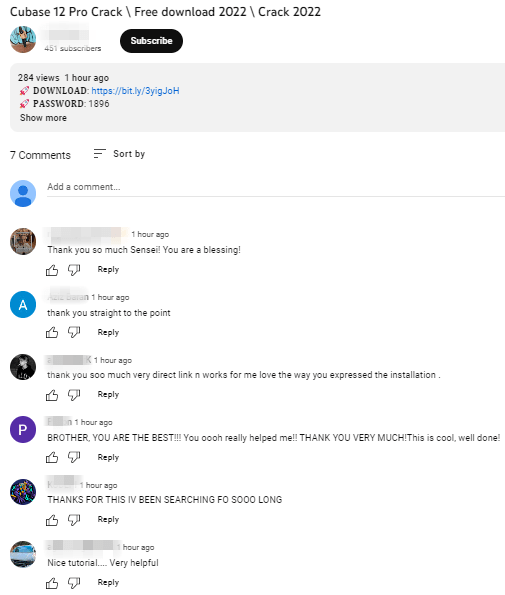

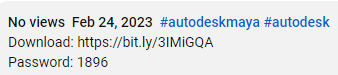

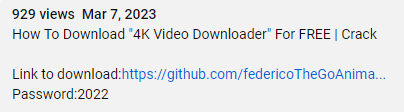

Вредоносная ссылка для загрузки файла с вредоносным ПО обычно включается в описание видео. Однако эти ссылки не вызывают подозрений, поскольку злоумышленники используют:

- Сервисы сокращения URL, такие как bit.ly и cutt.ly

- Ссылки на файловые хостинги, такие как mediafire.com

- Ссылки, которые напрямую загружают вредоносный zip-файл

Наиболее часто встречающиеся веб-сайты, используемые в цепочке заражения

Использование поддельных комментариев для придания видео легитимности

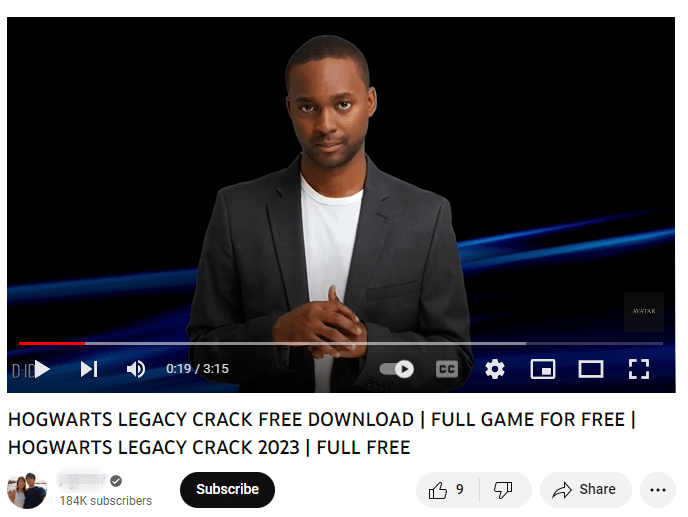

Видео созданные искусственным интеллектом

Видео с загрузкой “кряка” для Хогвартса (Hogwarts Legacy — компьютерная игра в жанре action/RPG), созданное с помощью d-id.com, было загружено на канал Youtube с 184 тысячами подписчиков. И через несколько минут после загрузки видео набрало 9 лайков и более 120 просмотров.

Для борьбы с постоянно меняющимися угрозами организациям необходимо внедрить адаптивный мониторинг угроз. Этого можно добиться только путем тщательного отслеживания меняющихся тактик и методов злоумышленников. Также важно проводить информационные кампании.

Кроме того, пользователям рекомендуется включить многофакторную аутентификацию и воздержаться от перехода по неизвестным ссылкам. Избегать загрузки или использования взломанного программного обеспечения, потому что риски значительно перевешивают преимущества.

Материалы: Thehackernews.com (Ravie Lakshmanan), CloudSEK.com (Pavan Karthick M)