Лаборатория Fortinet FortiGuard Labs обнаружила ранее незамеченный infostealer под названием ThirdEye.

Вредоносный код не отличается сложностью и может позволить “операторам” похищать различную информацию с заражённых машин.

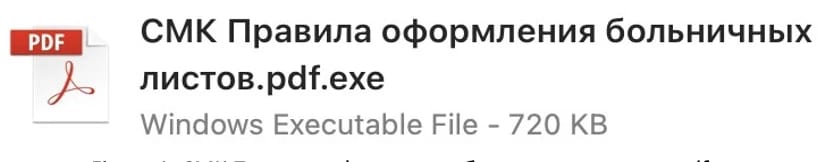

Fortinet приступила к изучению угрозы после обнаружения файла архива с русским названием «Табель учёта рабочего времени.zip». Архив zip содержит два файла с расширением .exe, которому предшествует другое расширение, связанное с документом (двойное расширение).

“Вредонос” находился в исполняемом файле, маскирующемся под PDF-файл (анализ на VirusTotal) с русским названием «CMK Правила оформления больничных листов .pdf.exe».

После его выполнения ThirdEye infostealer собирает системную информацию: перечисляет файлы и папки, запущенные процессы и сетевую информацию. Затем вредоносная программа отправляет собранные данные на сервер C2.

Название вредоносной программы происходит от строки “3rd_eye”, которую ThirdEye расшифровывает и использует вместе с другим хэш-значением в качестве идентификатора при подключении к серверу C2.

Второй файл в архиве .zip – “Табель учёта рабочего времени.xls.exe”, который имеет одинаковое имя с родительским файлом. Этот файл является вариантом инфостеллера ThirdEye.

В ходе расследования выяснилось, что первый образец вредоносной программы был загружен на сервис сканирования файлов VirusTotal 4 апреля 2023 года.

Этот самый старый образец был менее эффективен, чем недавние образцы, и собирал меньше информации.

“Хотя нет конкретных доказательств того, что ThirdEye infostealer использовался в атаках, вредоносная программа предназначена для сбора информации со взломанных машин, которая важна для понимания и сужения потенциальных целей. Мы считаем, что этот infostealer был разработан именно для этой цели, и жертвы ThirdEye могут стать объектами будущих кибератак”, – говорится в заключении отчёта. “Поскольку большинство вариантов ThirdEye были отправлены в публичную службу сканирования из России, а последний вариант имеет имя файла на русском языке, злоумышленник, возможно, стремится распространить вредоносное ПО среди русскоязычных организаций”.

Материалы: Securityaffairs.com (Pierluigi Paganini)