Компания Bitdefender объявила об обнаружении более 60 000 приложений для Android за последние шесть месяцев, которые были замечены в установке рекламного ПО на устройства Android.

“При анализе выяснилось, что кампания направлена на агрессивное распространение рекламного ПО на устройствах Android с целью получения прибыли. Злоумышленники могут легко сменить тактику и перенаправить пользователей на другие типы вредоносного ПО, например, банковские трояны для кражи учетных данных и финансовой информации или ransomware“, – говорится в отчёте, опубликованном Bitdefender. “На сегодняшний день Bitdefender обнаружил 60 000 совершенно разных образцов (уникальных приложений), содержащих рекламное ПО, и мы подозреваем, что их гораздо больше”.

Вредоносное ПО оставалось незамеченным с октября 2022 года. Большое количество уникальных образцов, обнаруженных экспертами, позволяет предположить, что злоумышленники разработали автоматизированный процесс создания приложений с вредоносным ПО.

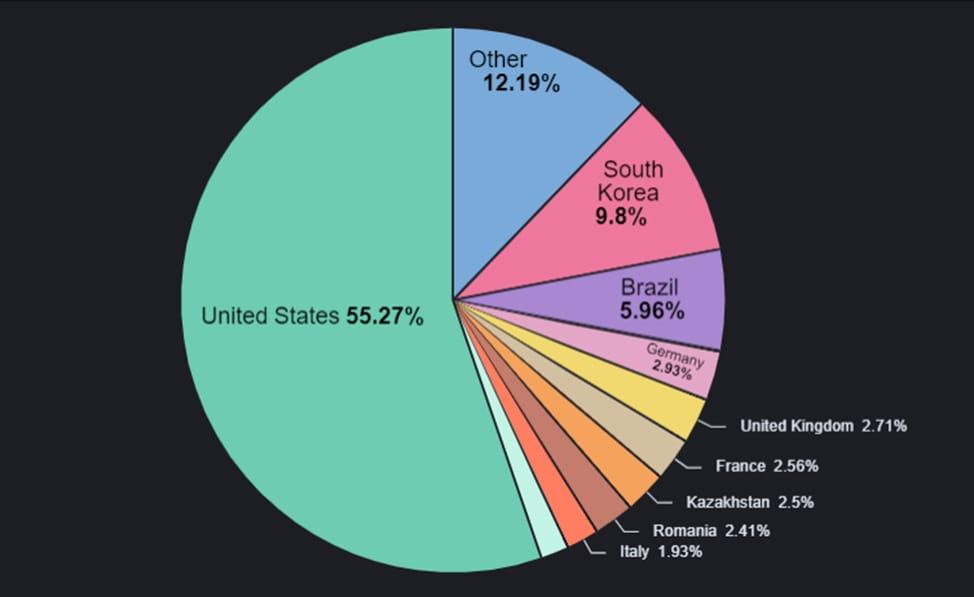

География распространения по странам:

Рекламное ПО распространялось через мошеннические приложения, имитирующие взломанные игры, игры с разблокированными функциями, бесплатные VPN, поддельные видео, YouTube/TikTok без рекламы, взломанные утилиты, программы для просмотра погоды и pdf, и поддельные программы безопасности. Приложения были размещены на сторонних веб-сайтах. Исследователи не обнаружили аналогичного рекламного ПО, скрытого в приложениях на Google Play.

Пользаватели находили вредоносные приложения, отыскивая их в Google. Результаты запроса перенаправляли на сайты, полностью предназначенные для обслуживания подобных пакетов.

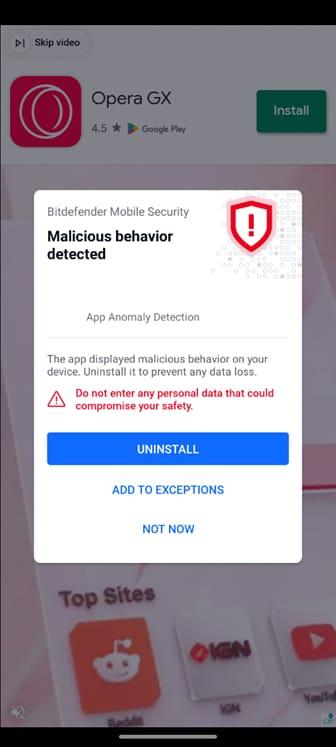

После установки загруженного приложения, пользователю будет предоставлена возможность “Открыть“ приложение.

“Это всё, что нужно вредоносной программе, чтобы гарантировать, что она не будет удалена. Для начала она показывает сообщение “приложение недоступно“, чтобы обмануть пользователя и заставить его поверить в то, что оно никогда не было установлено“, – говорится в отчёте. “Тот факт, что у него нет значка в лаунчере и символа UTF-8 в ярлыке, усложняет его обнаружение и удаление. Оно всегда будет в конце списка, это значит, что пользователь с меньшей вероятностью найдёт его”.

Нажатие кнопки “удалить“ не приведёт к удалению приложения, вместо этого приложение будет оставаться бездействующим в течение двух часов, прежде чем “активировать себя” двумя способами: запустить приложение при загрузке или когда пользователь начнёт взаимодействовать с устройством, разблокировав телефон.

Во втором случае вредоносное ПО отключается на первые несколько дней, чтобы избежать обнаружения.

Когда вредоносное приложение запускается, например, путём разблокировки телефона, оно получает рекламный URL–адрес с сервера и использует мобильный браузер для загрузки рекламы. Рекламный URL может также загружаться в виде полноэкранной рекламы WebView.

Материалы: Securityaffairs.com (Pierluigi Paganini)