Хакеры используют программу Adobe InDesign специализирующуюся на вёрстке страниц для печатных и цифровых медиа, для создания поддельных, но реалистичных электронных писем с логотипами известных и надёжных компаний, сообщает группа специалистов компании Barracuda.

Во многих случаях перед созданием вредоносных писем злоумышленники тратили время на изучение жертв, среди которых были как компании, так и отдельные пользователи.

Также было обнаружено, что несколько сотрудников одной компании подвергались атакам одновременно.

InDesign, входящий в состав пакета Adobe Creative, по данным Adobe, широко используется графическими дизайнерами, журналистами, маркетологами и издателями.

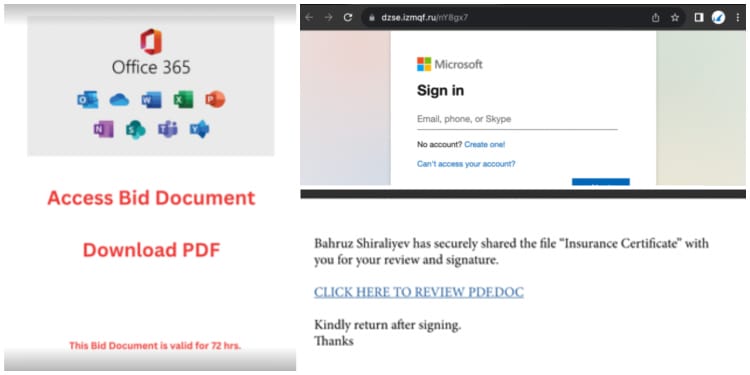

Фальшивые письма содержат логотипы других компаний, с которыми жертва уже взаимодействовала или имеет регулярные деловые отношения, что делает её более уязвимой для атаки – этот процесс называется spear phishing.

Предполагается, что хакеры получали доступ к фирменным логотипам, просто копируя их непосредственно с других сайтов.

Кроме того, для массового распространения хакеры использовали типовые электронные письма с логотипами Adobe, One Drive и SharePoint.

Компания Barracuda сообщила, что количество фишинговых писем с кликабельными ссылками Adobe InDesign резко возросло этой осенью.

По данным телеметрии Barracuda, с октября «дневное количество выросло с примерно 75 в день до примерно 2000 в день», что по словам компании, является 30-кратным увеличением.

Исследователи обнаружили, что почти каждое десятое письмо содержит активные фишинговые ссылки, а еще 20 % – удалённый контент.

Некоторые из фишинговых писем выглядят безупречно, другие легче обнаружить, они содержат только основной текст, отметили в Barracuda.

Фишинговые письма, созданные с помощью Adobe InDesign.

“Все атаки относительно просты и последовательны в своём подходе, предлагая получателю нажать на ссылку, которая приведёт его на другой сайт, фактически контролируемый злоумышленниками, для следующего этапа атаки”, – говорится в сообщении Barracuda.

Сайт злоумышленников, на который попадают пользователи, размещён на поддомене indd.adobe[.]com (INDD означает InDesign Document, расширение файла программы по умолчанию).

Barracuda также отметила, что большинство вредоносных ссылок размещаются в сети доставки контента (CDN), которая выступает в качестве прокси для сайта-источника.

“Это помогает скрыть источник контента и затрудняет обнаружение и блокирование атак”, – говорится в сообщении.

Исследователи утверждают, что фишинговые письма InDesign успешны по нескольким причинам.

Помимо того, что программа позволяет создавать очень убедительные письма для проведения атак, злоумышленники используют “известные и надёжные домены”, которые обычно не блокируются сетью компании.

Кроме того, поскольку ссылка встраивается в дизайн, “в основном тексте сообщения нет известной вредоносной URL-ссылки, которую могли бы обнаружить и заблокировать стандартные средства защиты”, – заявили в Barracuda.

Материалы: Cybernews.com (Stefanie Schappert)